原标题:研究人员称心脏起搏器存安全漏洞 黑客侵入或可“遥控杀人”

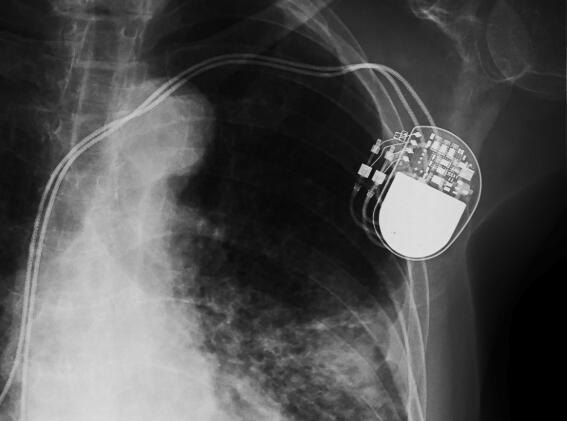

心脏起搏器配图

法制晚报·看法新闻(李娜)近日一项研究显示,医疗科技公司美敦力(Medtronic)的心脏起搏器与胰岛素泵存在安全漏洞。然而,制造商表示,不会修复研究人员在植入式医疗设备上新发现的安全漏洞。然而,如果这一漏洞被黑客滥用,则有可能导致患者受伤甚至死亡。

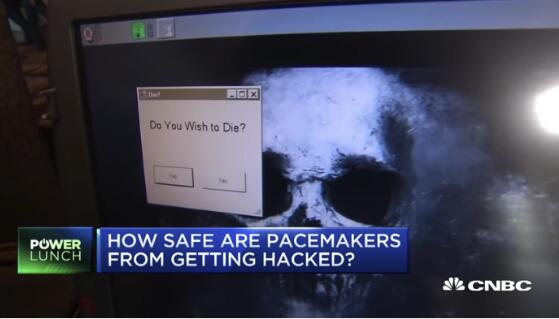

黑帽安全大会演示美敦力产品

黑猫安全大会演示侵入起搏器控制系统

安全隐患

研究人员称心脏起搏器可被黑客控制 危及患者生命

据英国《卫报》报道,在美国拉斯维加斯举办的黑帽信息安全会议上,研究人员演示了远程干扰植入式医疗设备的过程。他们先通过远程禁用植入式胰岛素泵,阻止其提供药物治疗,接着完全控制了心脏起搏器系统,并向起搏器发送恶意软件。

演示开始时,来自QED安全方案公司的乔纳森·巴茨与网络安全公司Whitescope的比利·里奥斯解释,由于演示将让心脏起搏器发出危及生命的电击,为了安全起见,使用连接互联网设备的在场者需离开会场。

接着,巴茨和里奥斯攻击了医生用来给患者心脏起搏器编程的系统。二人重写了编程系统,用一个不祥的骷髅头取代了原先的系统背景。然而,一个真正的黑客可以悄无声息地修改系统的其他程序,从而对连接到该系统的所有起搏器发布对患者不利的指令。

巴茨表示,“很显然,黑客攻克起搏器控制系统后可以发出放电脉冲,从而刺激心脏使之搏动,但是也可以停止它。”他认为,由于起搏器植入患者体内工作,但放弃治疗的效果和故意伤害是一样的。

早在2017年1月,两名研究人员就将漏洞报告给了美敦力,然而至今他们开发的概念验证攻击仍然有效。巴茨指出,“大约155天以前,我们又提醒美敦力公司,其系统易受攻击,有可能被黑客接管。”但是由于再度被忽视,他们决定在黑帽信息安全会议上公开这一漏洞,促使美敦力公司修补安全漏洞。

两名研究人员表示,由于美敦力心脏起搏器的软件没有使用HTTPS加密连接和数字签名固件,这让研究人员可以写入恶意程序。这个程序可以在医生察觉不到的情况下操控心脏起搏器的功能,比如更改心脏跳动的次数,从而利用控制设备改变治疗方法,危及患者生命。

公司说法

缺陷对患者安全造成的风险级别为“可接受”

美敦力表示,不会修复发现的缺陷,但建议患者和医生特注意他们用来连接设备的网络。该公司表示,这些缺陷对患者安全造成的风险级别为“可接受”。

美国食品药品管理局(FDA)网络安全部门负责人苏珊娜·施瓦兹表示,该研究表明了“网络生态系统的鸿沟”。施瓦兹称,“起搏器制造商发现,他们的处境比较复杂。但对于监督部门来说,我们希望确保保证患者正常生活的设备免受黑客攻击。”

美敦力的发言人表示,该公司“独立评估”了Whitescope强调的潜在漏洞,但对这次展示的其他漏洞并不知情。“美敦力将产品安全放在第一。所有设备都存在一定风险,与监管机构一样,我们将努力平衡产品功能与安全风险。”

专家说法

医疗设备制造商针对非法入侵预防措施不足

那么,利用心脏起搏器“遥控杀人”是否可行呢?网络安全专家李铁军在接受法制晚报·看法新闻记者采访时表示,此类测试并非首次,网络安全人员曾就医疗器械的安全问题多次发布研究报告。除了心脏起搏器外,用来控制输液速度的输液泵也有被黑客控制的可能性。

一般来说,传统的工业系统对抗黑客攻击的意识较弱。一旦应用了网络科技,而设计者又对信息安全不熟悉,就存在被攻击控制的可能性。而医疗设备的制造商假定所有人都会出于善意来使用,所以针对设备被非法入侵控制的预防措施不足。但目前为止,还没有用起搏器“遥控杀人”的实例。

法制晚报·看法新闻原创作品拒绝任何形式删改,看法新闻保留追究法律责任的权利。

责任编辑:张琳(EN049) ]